Overheidssites

Als je zelf alle e-mail beveiligingsopties hebt aangezet je weet waar ze te vinden, dan kan je ook bij andere e-servers checken wat zij allemaal hebben aanstaan. Een mooie openbare bron hiervoor zijn alle domein waarvoor B.V. Nederland (in)direct verantwoordelijk voor is. Deze zijn op verschillende plaatsen te vinden:

- Het Website register Rijksoverheid: https://www.communicatierijk.nl/vakkennis/rijkswebsites/verplichte-richtlijnen/websiteregister-rijksoverheid

- Register van Overheidsorganisaties: https://organisaties.overheid.nl/

- Alle (overheid) ziekenhuizen: https://nvz-ziekenhuizen.nl/

Dan kom je al snel op 8.900 domeinen waarvan 7.640 e-mail kunnen versturen en ontvangen. Via DNS checks kan opzoeken welke e-mailbeveiligingsopties aanwezig zijn. Dit kan bijvoorbeeld via: https://toolbox.googleapps.com/apps/dig/ echter met 7.640 kan dit gelukkig ook met automatische script in R en Python.

De volledige resultaten zijn hier te zien: Google Dashboard / alt

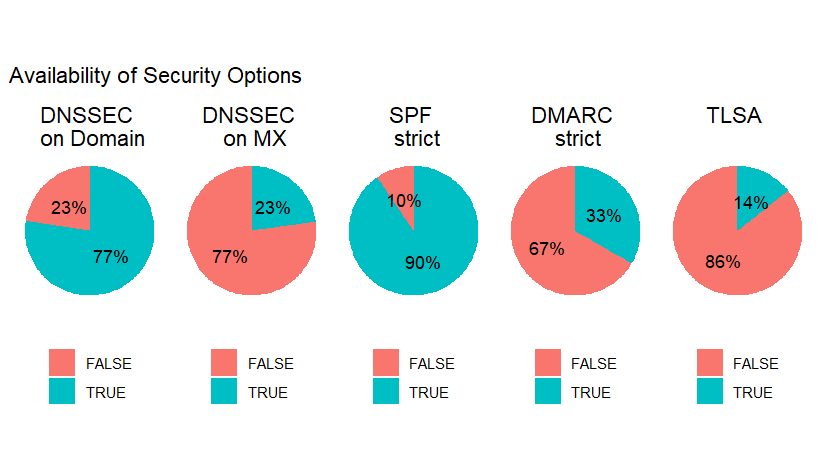

Samengevat zijn de aanwezige e-mailbeveiligingsopties

Tabel beveiligingsopties per organisatie

Tabel beveiligingsopties per organisatie

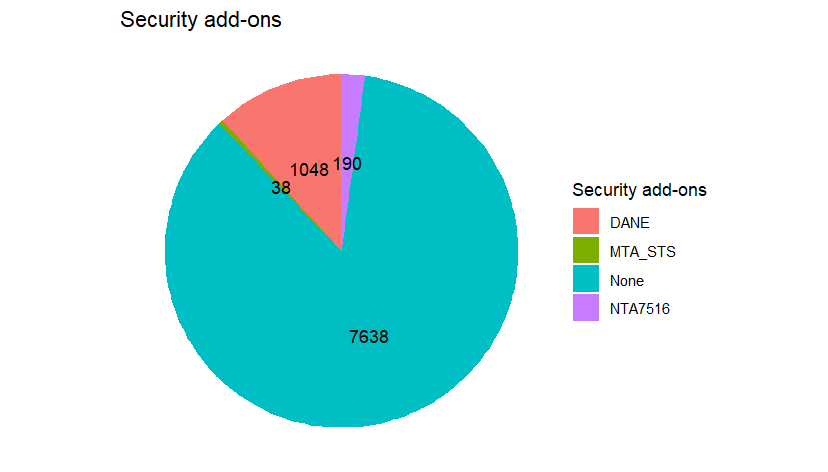

Toegepaste e-mailbeveiligingsframeworks:

Tabel beveiligingframeworks per organisatie

Tabel beveiligingframeworks per organisatie

Beveiliging verplicht

Dit terwijl de overheid zelf stelt als “Pas toe of let uit”: DNSSEC / DMARC / DANE / STARTTLS en DANE / SPF.

En dan stelt met ook nog dat ze altijd werken met interoperabiliteit en multi factor authenticatie (dus NTA 7516).

Zie:

- https://www.forumstandaardisatie.nl/open-standaarden/verplicht

- https://www.digitaleoverheid.nl/overzicht-van-alle-onderwerpen/nis2-richtlijn/

- https://www.digitaleoverheid.nl/overzicht-van-alle-onderwerpen/cybersecurity/bio-en-ensia/baseline-informatiebeveiliging-overheid/

De conclusies mag u zelf trekken ;-)